獨家/禾伸堂子公司被駭「700GB資料外洩」 官網示警公告曝光

民視新聞/蘇恩民報導

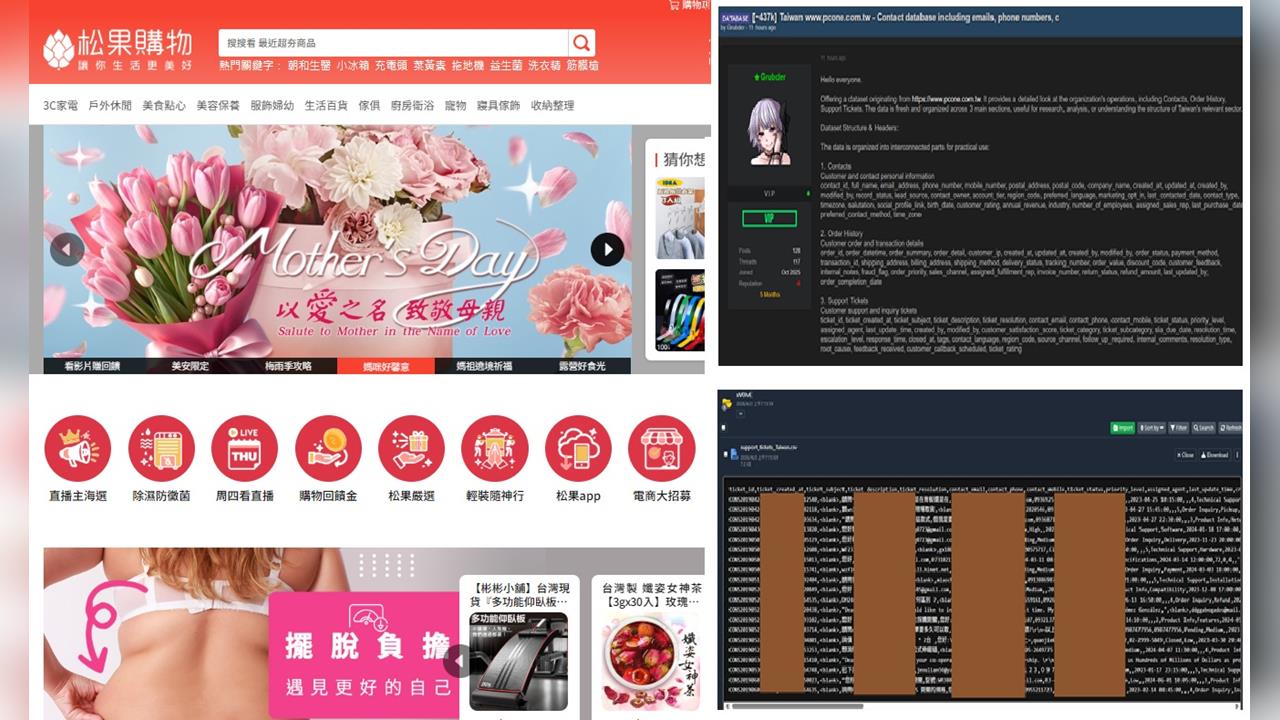

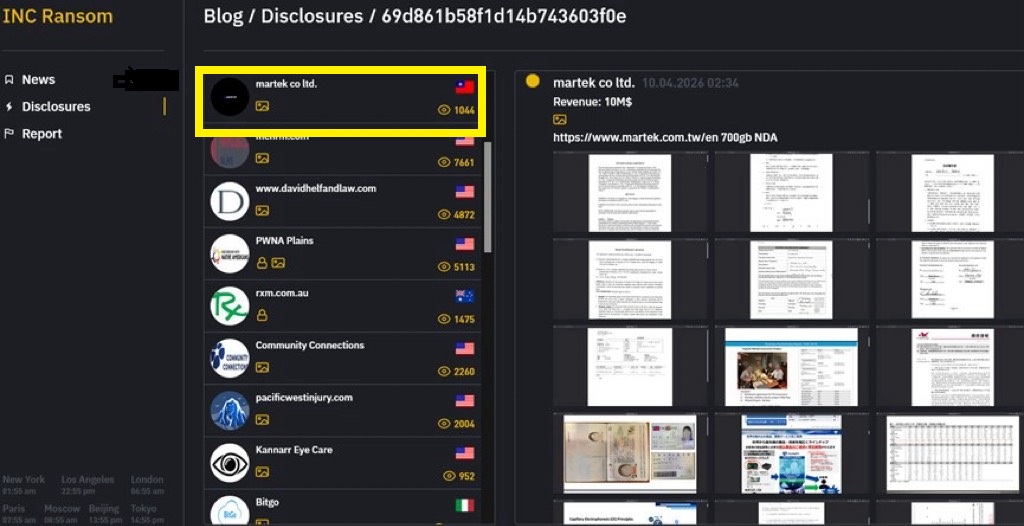

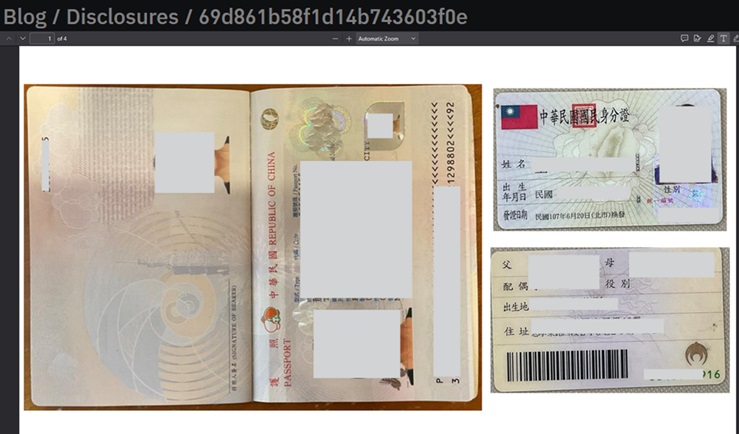

前股王王禾伸堂旗下全資子公司禾茂電(Martek)驚爆重大資安事件。近年十分活躍的駭客勒索組織INC Ransom公開點名入侵禾茂電,聲稱已竊取700GB內部資料,並釋出15份截圖,內容涵蓋市場預測、供應鏈 NDA、採購報價、員工證件及差旅紀錄等敏感資訊,引發資安界及供應鏈相關業者高度關注。禾伸堂證實禾茂電遭駭客攻擊,但表示對禾伸堂營運無重大影響。

被動元件大廠禾伸堂連續30年配息超過131元,自2000年掛牌上市以來從未虧損,被認為是被動元件產業的績優生,當年曾以999元天價拿下股王寶座,去年EPS達6.58元。董事長唐錦榮日前還在法說會宣布啟動第2個「4年30億計畫」,目標鎖定輝達Vera Rubin以及Rubin Ultra的電源需求,沒想到隨即傳出子公司遭駭客竊密事件。

不同於一般製造據點,禾茂電在供應鏈中扮演關鍵節點角色,負責半導體與被動元件的進出口與通路銷售,並代理MinebeaMitsumi等日系大廠產品,因而同時掌握上游供應與下游需求的核心商業資訊。

供應鏈關鍵節點 資料外洩風險大增

資安研究人員擔心,禾茂電一旦遭駭客入侵,外洩的不僅是企業內部資料,還可能涵蓋整體供應鏈的價格策略、交易模式與市場預測,對產業競爭結構恐帶來長尾衝擊。這也凸顯供應鏈型企業的資安事件,早已超越單一組織風險。

事實上,INC Ransom並非首次鎖定台灣企業,過去包括鴻海集團旗下鴻騰精密科技、生技公司南光製藥都曾受害。這個駭客組織自2023年以來快速崛起,以「資料優先」的雙重勒索模式聞名,其慣用手法並非癱瘓系統,而是鎖定高價值資訊進行滲透、竊取與長期變現。

該集團攻擊模式也十分成熟,初始入侵多透過魚叉式釣魚郵件、未修補的邊界設備漏洞,或向初始入侵管道掮客(IAB)購買有效憑證。一旦進入內網,會先維持低噪行動,逐步提升權限並盤點關鍵資料,再利用7-Zip、WinRAR進行壓縮,然後透過Rclone分批外傳及啟動加密,最終形成典型「雙重勒索」模式。

駭客攻擊技術成熟 台灣多家企業中標

此次高達700GB的資料量,顯示攻擊極可能經過長時間潛伏與系統性蒐集。換言之,在事件曝光前,攻擊者很可能已對企業內部資料結構與營運脈絡具備高度掌握。

對此,禾伸堂蕭姓公關經理證實子公司遭駭客入侵,但強調,禾茂電雖然是禾伸堂100%轉投資,但並非集團旗下重要企業,且2家公司各自獨立經營,這次資安事件對禾伸堂營運沒有重大影響,所以依法無需發布重訊;此外,禾茂電資安人員已進行資料重建,並採取必要的防護措施。

不過,資安專家竣盟科技總經理鄭加海提醒各大企業,現代勒索攻擊的風險評估,已不能停留在「是否被入侵」,而應轉向 Assume Breach(預設已被入侵) 的防禦思維。企業應假設攻擊者已存在於內網,重新檢視權限結構與資料流向,否則單靠邊界防護,難以抵禦持續滲透型攻擊。

欺敵與誘捕技術 已成企業資安關鍵能力

他進一步強調,導入 Deception(欺敵與誘捕)技術已成為關鍵能力。透過部署誘捕帳號、假資料與偽裝服務,企業可主動引導並揭露攻擊者的橫向移動行為,大幅縮短從入侵到發現的時間差。「多數企業的問題不在於缺乏設備,而是缺乏讓攻擊者『現形』的機制,」他指出。

在防護策略上,他建議企業應同步落實身分權限分層(Zero Trust/AD Tiering)、限制跨系統存取路徑,並在檔案伺服器與備份環境導入資料外洩防護(DLP)與異常行為分析,同時全面檢視 VPN 與遠端存取服務的暴露面,以降低初始入侵成功率與橫向擴散速度。