獨家/鴻海驚爆駭客勒索 威州廠疑遭竊密8TB「部分產線停擺」

民視新聞/蘇恩民報導

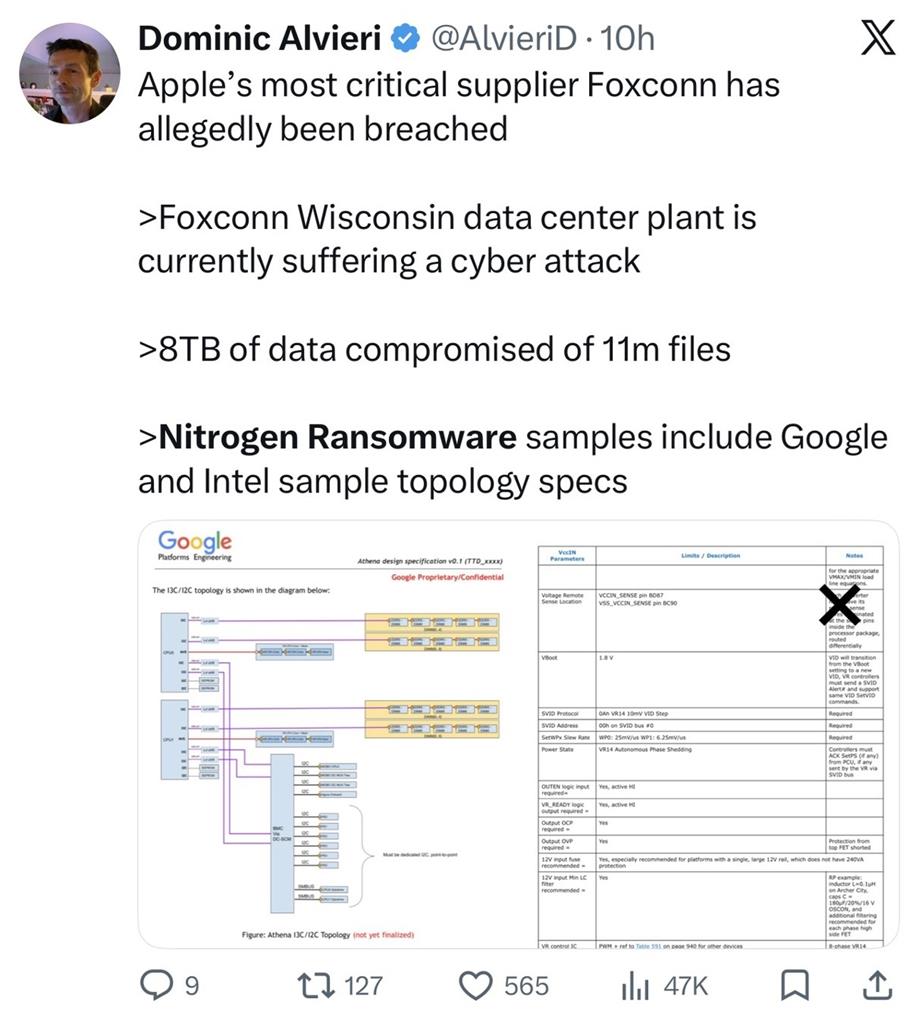

鴻海驚爆駭客勒索重大資安事件!美國威斯康辛州廠日前爆發大規模IT系統異常事件,導致部分產線被迫停工,當時公司對外僅低調表示發生「technical issue(技術性問題)」,沒想到勒索軟體組織 Nitrogen Ransomware 昨天在暗網發布訊息,聲稱掌握鴻海高達8TB、超過1100 萬份內部檔案。消息曝光後,立刻引發全球高科技供應鏈與資安圈高度關注,外界才驚覺事態嚴重。

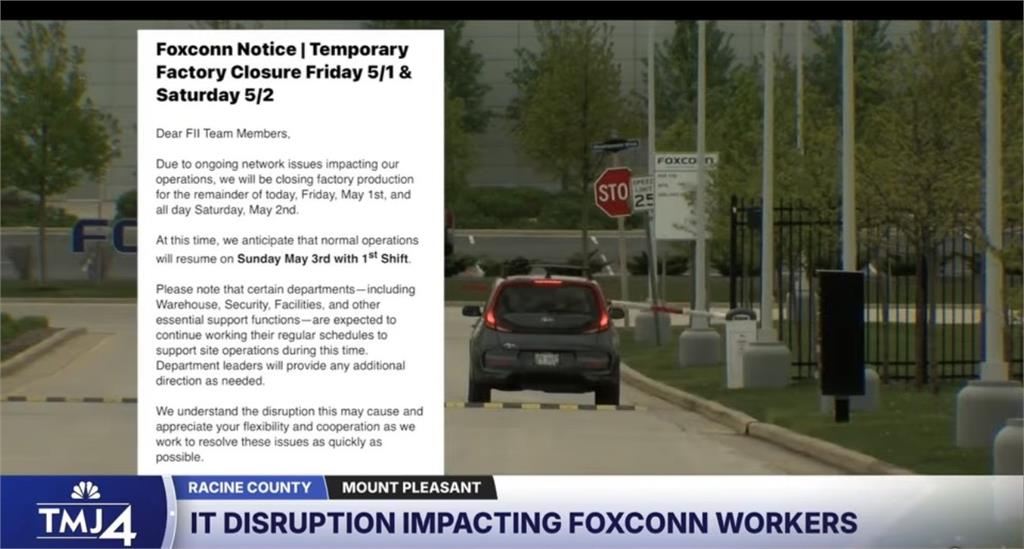

目前鴻海尚未證實遭受勒索軟體攻擊,也未承認存在資料外洩或贖金勒索情形。然而根據美國威斯康辛州當地媒體 TMJ4 News報導,以及監控美國關鍵服務中斷事件的平台 DysruptionHub 所揭露的資訊,從員工描述、內部通知到系統癱瘓範圍來看,整起事件已呈現出典型「營運中斷型(Operational Disruption)」資安事故特徵。

根據報導, 鴻海威洲廠區自5月1日起陸續出現大規模網路異常,影響範圍涵蓋Wi-Fi無線網路、廠區內部電腦、打卡與工時系統、AD登入與驗證機制,以及內部工作站與生產環境。有員工接受當地媒體採訪透露現場人員被要求停止登入系統,並改以紙本方式紀錄工時;甚至有保全要求員工將手機移除Wi-Fi連線。由於異常持續數日,部分產線已被迫停工。

鴻海稱已啟動應變機制 未證實駭客癱瘓產線

當時鴻海低調回應當地媒體表示公司已啟動緊急應變機制,並逐步恢復部分IT系統功能,同時強調整體生產與交付仍維持穩定。不過,公司並未進一步說明事故原因、受影響的網路系統範圍、是否遭駭客勒索、有無資料外洩、對於威州廠產線及營運的衝擊有多大?記者致電鴻海,但至截稿前仍未接獲回應。

對資安產業而言,這類「僅稱 IT 異常、不直接承認資安事件」的回應模式並不罕見。許多企業在事件調查初期,往往會先以「network issue」或「technical issue」對外描述,以避免在未完成鑑識前,引發市場、客戶與供應鏈的進一步震盪。

值得注意的是,鴻海位於威州的Mount Pleasant廠區近年被視為AI伺服器、高效能運算(HPC)與資料中心基礎設施的重要據點。若此次事件最終確認涉及勒索軟體或資料外洩,其衝擊恐將不僅限於單一工廠,而可能進一步波及全球AI與高科技供應鏈。

駭客稱竊取1100萬份檔案 包含AI與科技供應鏈資料

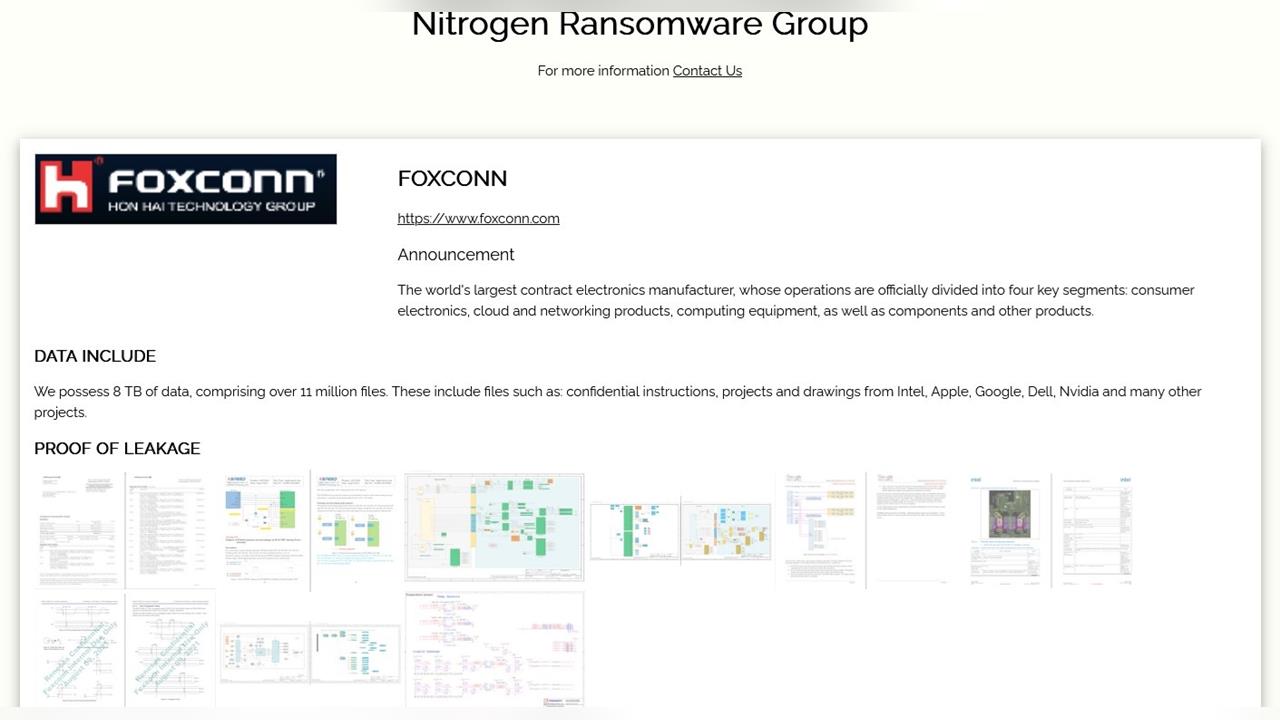

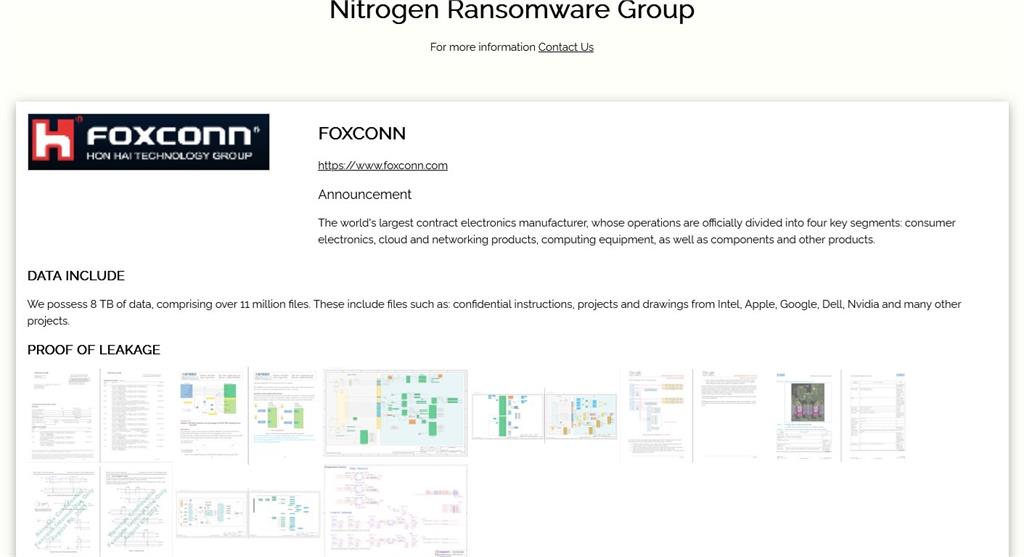

就在鴻海尚未證實遭受勒索軟體攻擊之際,Nitrogen Ransomware已進一步於暗網公布更多細節,聲稱從Foxconn威斯康辛州Racine County廠區竊取高達8TB資料,總檔案數超過1100萬份。

根據Nitrogen公布內容,外流資料不僅涉及一般企業文件,更包含大量高敏感度技術資訊,包括:組裝作業指引(Assembly Instructions)、資料中心架構圖(Data Center Diagrams)、硬體設計藍圖與電路規格(Hardware Schematics),更值得關注的是,攻擊者還聲稱資料內容涉及Apple、Intel、Google、NVIDIA、Dell等多家全球科技巨頭。

若相關內容最終獲得證實,事件層級恐將從單純IT中斷,進一步升高為牽動全球 AI、高科技製造與供應鏈安全的重大資料外洩事件。

從資安與供應鏈風險角度來看,此類資料具備極高敏感性。尤其資料中心架構圖、硬體設計文件與組裝流程資訊,往往涉及供應鏈架構與部署資訊、客戶客製化規格、機房與基礎設施配置、產品設計細節及內部安全控管機制。

這類資訊一旦落入攻擊者或國家級威脅組織手中,除了可能被用於後續勒索,更可能成為供應鏈滲透、網路間諜(Cyber Espionage)與進階持續性攻擊(APT)的重要情資來源。

Nitrogen 勒索軟體 從勒索集團走向「情報化攻擊」

Nitrogen Ransomware 近年逐漸活躍於全球勒索軟體生態圈。雖然知名度不如 LockBit、BlackCat(ALPHV)或 Cl0p,但其攻擊模式已展現成熟RaaS(Ransomware-as-a-Service)組織特徵。

首先,Nitrogen偏好攻擊製造業與高營運敏感環境,目標多集中於製造業、工業供應鏈、基礎設施、高科技產業,原因在於此類企業高度依賴 OT / IT 整合環境,一旦核心系統中斷,將直接影響產線與營運,進而形成巨大的談判壓力。而鴻海作為全球電子代工龍頭,其供應鏈角色與營運敏感度,正符合勒索集團偏好的高價值目標輪廓。

其次,Nitrogen採用「雙重勒索(Double Extortion)」模式,也就是先竊取大量資料,再進行系統加密與營運干擾,最後透過暗網資料外洩平台Leak Site公開施壓,對企業而言,即使具備完整備份能力,只要資料已遭竊取,仍可能面臨客戶資料外洩、NDA機密曝光、供應鏈設計文件流出、法規與合規風險,以及品牌形象與信任度受創等風險。

另外,從目前外媒曝光資訊觀察,包括多套系統同時失效、員工遭禁止登入、打卡系統停擺、網域服務異常及大規模網路中斷等跡象,高度符合攻擊者已取得內部 Active Directory(AD)控制權後,進一步進行橫向移動(Lateral Movement)與環境癱瘓的攻擊特徵,而此類攻擊通常並非可短時間完成,代表攻擊者極可能已在內網潛伏一段時間,並完成權限提升與關鍵系統掌控。

資安專家建議:製造業應強化主動式威脅偵測能力

針對此次事件,資安公司竣盟科技總經理鄭加海表示,現今勒索軟體攻擊早已從單純加密檔案,演變為針對核心營運系統與高價值資料的「營運癱瘓型攻擊」,製造業因IT與OT環境高度整合,一旦AD、ERP、MES或遠端存取系統遭控制,即使產線設備未被加密,仍可能因驗證、派工與資料存取中斷而導致營運停擺。

鄭加海認為,企業不能再停留在傳統邊界防禦思維,而應採取Assume Breach(假設已遭入侵)的韌性防禦策略,重點強化橫向移動偵測、AD與高權限帳號保護、OT / IT網路分區隔離、異常行為分析及勒索軟體早期偵測與資料外洩監控。

他特別強調,面對現今攻擊者長時間潛伏與橫向移動的攻擊模式,企業應導入「欺敵誘捕(Deception Technology)」等主動式防禦技術,透過誘餌帳號、誘捕主機與假資產(Decoy Assets),提早識別攻擊者的偵察、權限提升與內網滲透行為。

他也指出,許多勒索攻擊在正式加密前,攻擊者往往已潛伏於企業內網數週甚至數月。若缺乏內網可視性(Visibility)、異常行為分析與橫向移動監控能力,企業往往難以及時發現關鍵系統已遭滲透。對大型製造業而言,真正需要思考的問題早已不再是「會不會被攻擊?」而是「當攻擊者已成功進入內網時,企業是否具備能力提早偵測、限制橫向移動,並維持核心營運不中斷。」

;%20}%20.cls-2%20{%20fill:%20%23fff;%20}%20.cls-2,%20.cls-3%20{%20fill-rule:%20evenodd;%20}%20.cls-3%20{%20fill:%20%23ff681d;%20}%20.cls-4%20{%20mask:%20url(%23mask-1);%20}%20.cls-5%20{%20fill:%20none;%20stroke:%20%23c6c6c6;%20stroke-width:%201.3px;%20}%20%3c/style%3e%3cmask%20id='mask'%20x='0'%20y='12.3'%20width='17.3'%20height='13.9'%20maskUnits='userSpaceOnUse'%3e%3cg%20id='mask-2'%3e%3cpolygon%20id='path-1'%20class='cls-2'%20points='0%2012.3%2017.3%2012.3%2017.3%2026.3%200%2026.3%200%2012.3'/%3e%3c/g%3e%3c/mask%3e%3cmask%20id='mask-1'%20x='16.7'%20y='0'%20width='1.3'%20height='30'%20maskUnits='userSpaceOnUse'%3e%3cg%20id='mask-4'%3e%3cpolygon%20id='path-3'%20class='cls-2'%20points='16.7%200%2018%200%2018%2030%2016.7%2030%2016.7%200'/%3e%3c/g%3e%3c/mask%3e%3c/defs%3e%3c!--%20Generator:%20Adobe%20Illustrator%2028.7.1,%20SVG%20Export%20Plug-In%20.%20SVG%20Version:%201.2.0%20Build%20142)%20--%3e%3cg%3e%3cg%20id='_圖層_1'%20data-name='圖層_1'%3e%3cg%20id='Web版'%3e%3cg%20id='_財經-首頁'%20data-name='財經-首頁'%3e%3cg%20id='Hot_6-10'%3e%3cg%20id='topic'%3e%3cg%20id='topic_before'%3e%3cg%20id='Group-3'%3e%3cg%20class='cls-1'%3e%3cpath%20id='Fill-1'%20class='cls-3'%20d='M15.6,12.7c-.7-.5-1.7-.5-2.4,0L.7,22.8c-.8.7-1,1.9-.3,2.7.4.5,1,.7,1.5.7s.9-.1,1.2-.4l11.3-9.1,2.9,2.1v-4.9l-1.7-1.3Z'/%3e%3c/g%3e%3c/g%3e%3cg%20id='Group-6'%3e%3cg%20class='cls-4'%3e%3cline%20id='Stroke-4'%20class='cls-5'%20x1='17.3'%20y1='0'%20x2='17.3'%20y2='30'/%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/svg%3e) 延伸閱讀

延伸閱讀;%20}%20.cls-2%20{%20fill:%20%23fff;%20}%20.cls-2,%20.cls-3%20{%20fill-rule:%20evenodd;%20}%20.cls-3%20{%20fill:%20%23ff681d;%20}%20.cls-4%20{%20fill:%20none;%20stroke:%20%23c6c6c6;%20stroke-width:%201.3px;%20}%20%3c/style%3e%3cmask%20id='mask'%20x='0'%20y='0'%20width='1.3'%20height='30'%20maskUnits='userSpaceOnUse'%3e%3cg%20id='mask-2'%3e%3cpolygon%20id='path-1'%20class='cls-2'%20points='0%200%201.3%200%201.3%2030%200%2030%200%200'/%3e%3c/g%3e%3c/mask%3e%3c/defs%3e%3c!--%20Generator:%20Adobe%20Illustrator%2028.7.1,%20SVG%20Export%20Plug-In%20.%20SVG%20Version:%201.2.0%20Build%20142)%20--%3e%3cg%3e%3cg%20id='_圖層_1'%20data-name='圖層_1'%3e%3cg%20id='Web版'%3e%3cg%20id='_財經-首頁'%20data-name='財經-首頁'%3e%3cg%20id='Hot_6-10'%3e%3cg%20id='topic'%3e%3cg%20id='topic_after'%3e%3cpath%20id='Fill-1'%20class='cls-3'%20d='M16.7,9.8l-5.9.8c-.9.1-1.3,1.3-.7,1.9l1.4,1.3-4.8,4.7L.7,14v4.9l5.1,3.8c.8.6,1.9.5,2.6-.2l6-5.9.9.9c.7.7,1.8.3,2-.6l.8-5.8c.1-.8-.5-1.4-1.3-1.3'/%3e%3cg%20id='Group-5'%3e%3cg%20class='cls-1'%3e%3cline%20id='Stroke-3'%20class='cls-4'%20x1='.7'%20y1='0'%20x2='.7'%20y2='30'/%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/g%3e%3c/svg%3e)

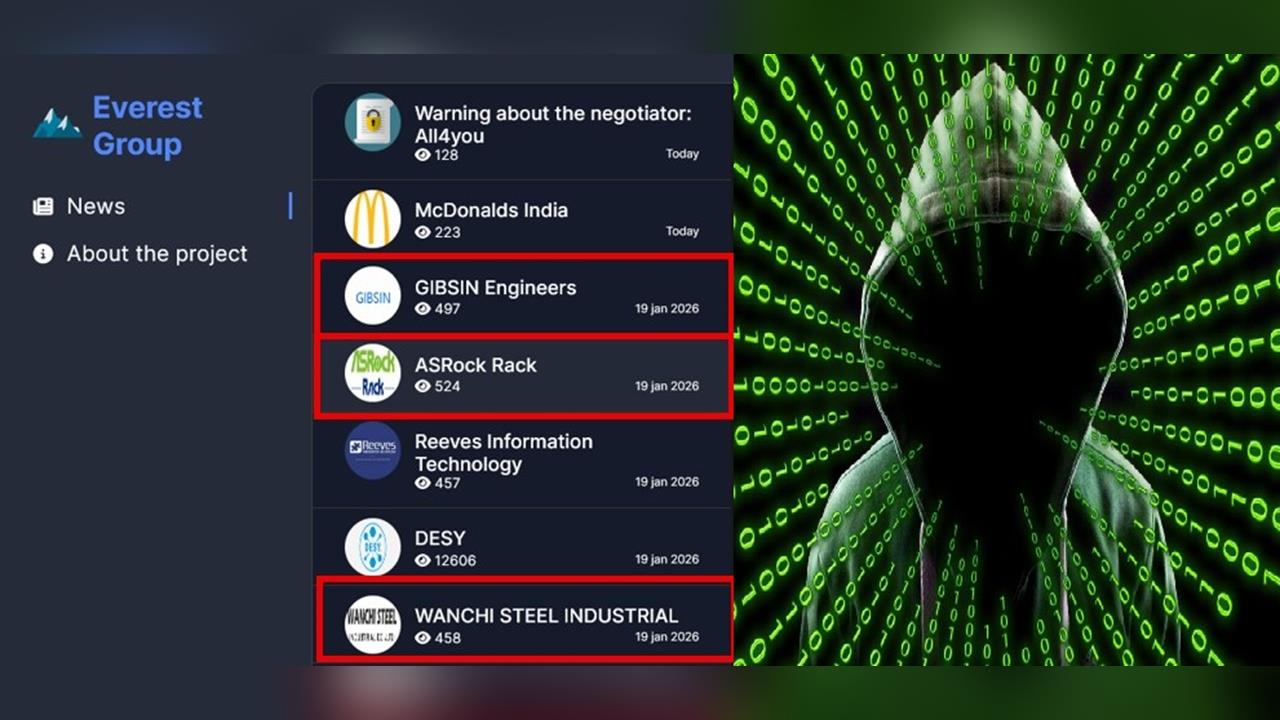

獨家/罕見!駭客同步勒索3台企 和碩金雞永擎外洩資料驚見AMD檔案

2026-01-21 23:00

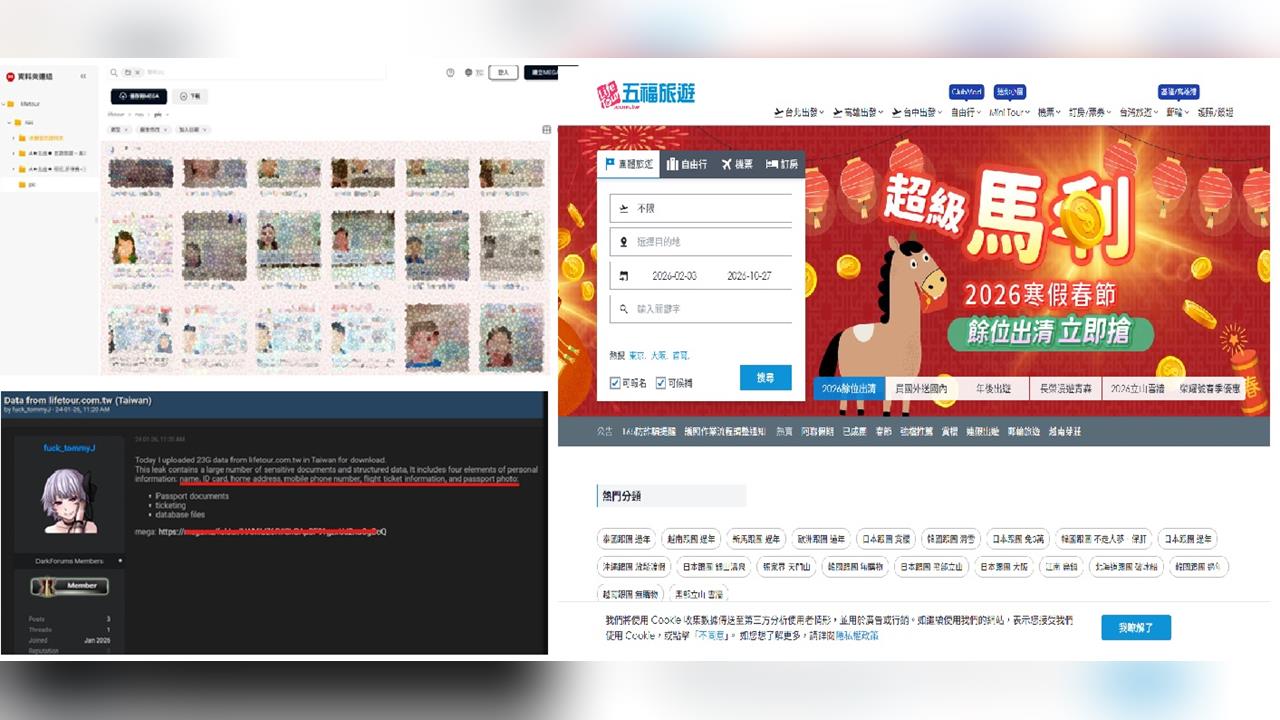

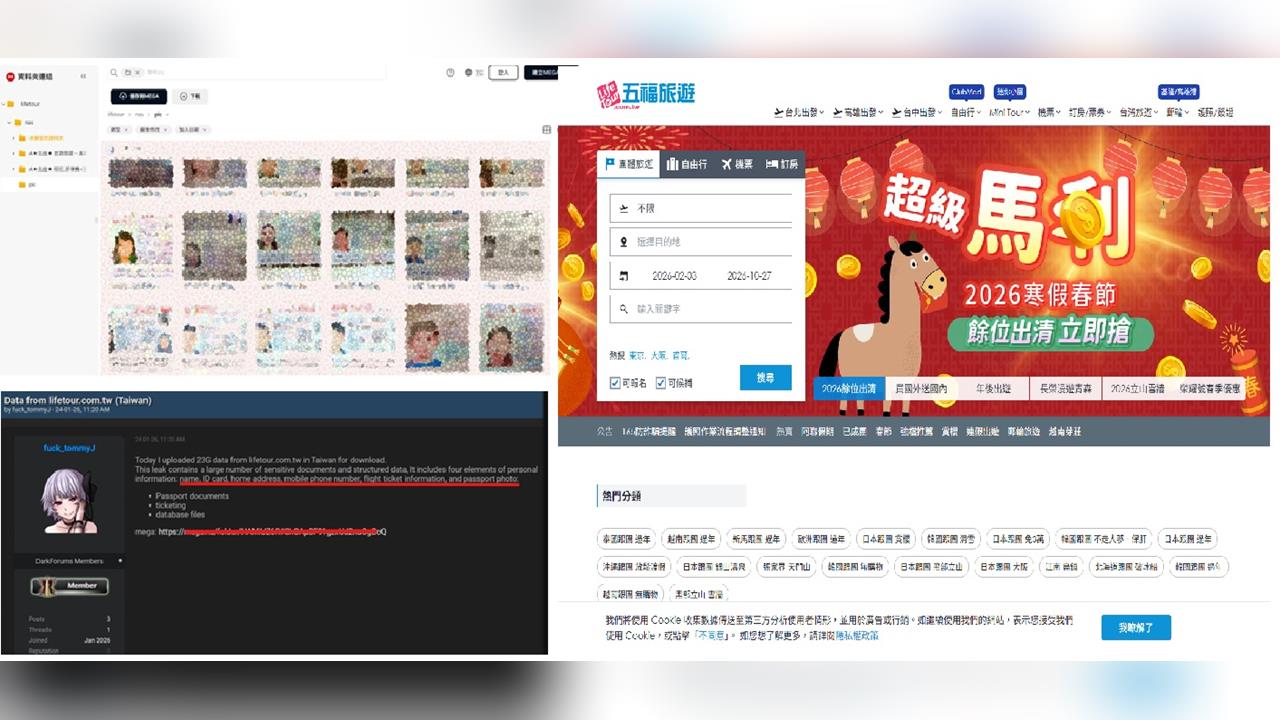

獨家/五福旅行社驚傳駭客攻擊 23GB資料外洩!大批旅客護照PO上網

2026-01-27 17:14

獨家/資安巨擘也被駭?Trellix原始碼外洩 全球企業XDR防線拉警報

2026-05-03 16:19

快新聞/五福旅行社遭駭「20萬旅客護照」被公開 觀光署重罰100萬

2026-04-13 22:27

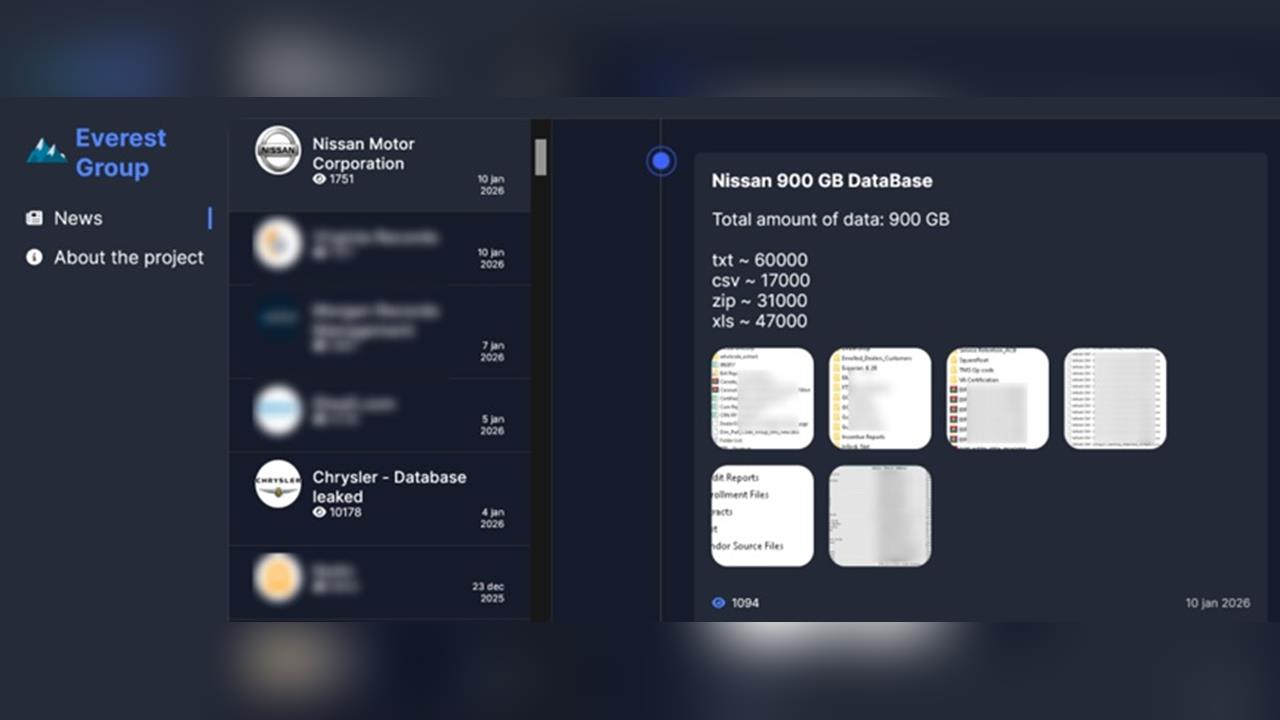

獨家/倒數5天!Nissan 遭駭客勒索 900GB資料恐外洩

2026-01-13 16:06

駭客攻擊!PChome遭盜121萬盜儲值金 4名車手起訴

2026-04-29 01:00

快新聞/《天下》總編輯名義遭冒用 中國駭客早鎖定台灣政界、智庫

2026-04-29 22:03

堪稱「國家級駭客」! 男大生入侵高鐵、北捷迫列車停駛

2026-04-30 17:08

FBI警告中國駭客:出國就抓!義大利引渡首例引發北京跳腳

2026-05-02 03:52